یک وبلاگ نویس عاشق دنیای فناوری، شبکه و امنیت

تقریبا یک میلیون کامپیوتر ویندوز آسیب پذیر هستند به BlueKeep، آسیب پذیری در سرویس پروتکل دسکارت دوردست (RDP) که بر نسخه های قدیمی تر سیستم عامل ویندوز تاثیر می گذارد.

این شماره می تواند ترس های اولیه را در زمینه قرار دهد - بیش از هفت میلیون دستگاه در معرض خطر هستند. اگرچه این خطر همچنان وجود دارد، اما هنوز هم یک میلیون دستگاه هنوز شوخی نمی کنند.

BLUEKEEP FLAW

آسیب پذیری BlueKeep، که به عنوان CVE-2019-0708 ردیابی می شود، در دو هفته گذشته به عنوان یکی از بزرگترین انجمن های فناوری اطلاعات و

این موضوع در سه ماهه مه 2019 در سه ماهه نخست امسال به تصویر کشیده شد. در آن زمان،

اما علیرغم سطح خطر آسیب پذیری، هیچ حملاتی ثبت نشده است، عمدتا به این دلیل که هیچ نسخه آزمایشی عمومی وجود ندارد که بازیگران تهدید می توانند به حملات خود بپردازند.

در حال حاضر برخی از اسکن های تهاجمی در حال انجام است و مشخص نیست که چه کسی پشت سر آنها است، چرا که این فعالیت را در طول آخر هفته نشان داده است.

خبر خوب این است که شرکت ها می توانند از تکه هایی برای کاهش این خطر استفاده کنند. پچ ها در حال حاضر در دسترس برای

رابرت گراهام، سرپرست شرکت تحقیقات امنیتی تهاجمی Errata Security و نویسنده ابزار اینترنت اسکنر اینترنتی، دقیق ترین آمار مربوط به تعداد سیستم های ویندوز را که هنوز به حملات BlueKeep آسیب می رساند، منتشر کرده است.

در حالی که ابتدا اعتقاد بر این بود که تقریبا 7.6 میلیون سیستم ویندوز متصل به اینترنت است که می تواند مورد حمله قرار گیرد، گراهام امروز گفت که این تعداد در واقع نزدیک به 950،000 است.

گراهام کشف کرد که بسیاری از هفت میلیون سیستم که بندر 3389 (RDP) در معرض اینترنت هستند، در واقع سیستم های ویندوز نیستند و یا آنها سرویس RDP در این بندر را اجرا نمی کنند.

محقق گفت اکثر سیستم های ویندوز با سرویس RDP در معرض آنلاین امن هستند - با حدود 1.5 میلیون از این دستگاه ها به اسکن ها پاسخ می دهند به نحوی خاص به سیستم های که قبلا نصب شده اند.

با این وجود، 950،000 تعداد کمی نیست، حتی اگر آن را به تعدادی از سیستم های پچ شده پایین تر.

گراهام هشدار داد: "هکرها در ماه یا دو ماه آینده احتمالا یک سوءاستفاده قوی پیدا خواهند کرد و باعث خسارت این ماشین ها خواهد شد."

علاوه بر این، با توجه به محدودیت های اسکن شده، گراهام قادر به آزمایش سیستم های ویندوز در شبکه های داخلی نیست، که احتمالا حتی آسیب پذیر ترین ماشین ها را پنهان می کند.

شرکت های زمانیکه سیستم های قدیمی ویندوز را در مقابل BlueKeep پچ می کنند، شروع به کار می کنند و محققان امنیتی هر زمان از حملات شروع می کنند.

ابزارهایی که گراهام در طول تحقیقاتش استفاده کرد بر روی

مشخصات

در FBI Flash Alert،

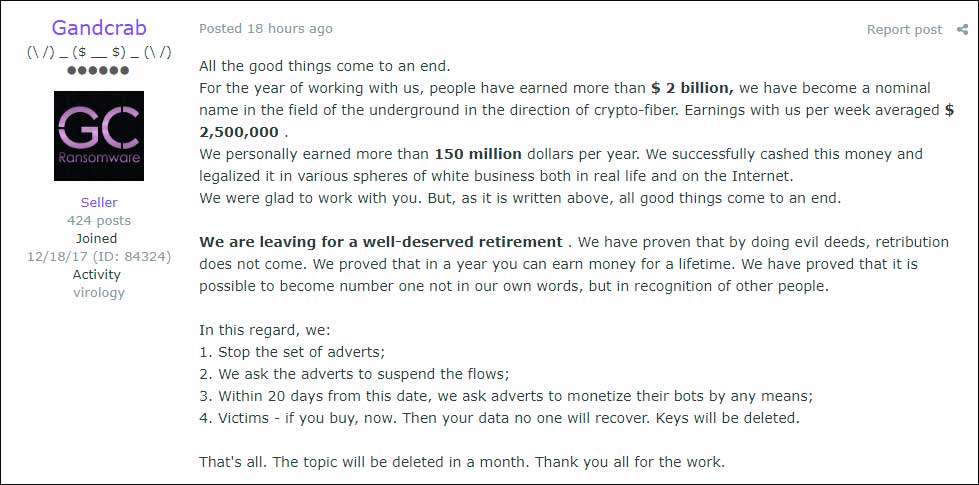

در 1 ژوئن 2019، توسعه دهندگان پشت موفقیت آمیز GandCrab Ransomware اعلام کردند که پس از ادعا شدن 2 میلیارد دلار در پرداخت های جبران خساره و

دو هفته بعد، در همکاری با Europol، FBI، سازمان های متعدد اجرای قانون و NoMoreRansom،

در حالی که اعلام نشده است که چگونه Bitdefender دسترسی به این کلیدها را به دست آورد، به طور گسترده ای در نظر گرفته شده است که آنها قادر به دسترسی به سرورهای فرمان و کنترل ransomware برای دانلود کلید هستند.

FBI اجازه می دهد تا هر کس یک decryptor GandCrab ایجاد کند

در "FBI Flash Alert" با BleepingComputer به اشتراک گذاشته شد، سه کلید رمزگشایی برای GandCrab Ransomware به اعضای برنامه InfraGard FBI منتشر شد.

بولتنهای منتشر شده توسط FBI از طریق InfraGard با استفاده از پروتکل ترافیک نور طبقه بندی میشوند که این امر نحوه به اشتراک گذاشتن اطلاعات را تعیین میکند. این هشدار با عنوان "کلید رمزگشایی Master برای GandCrab، نسخه 4 تا 5.2" به عنوان یک بولتن TLP: White منتشر شد که بدین معناست که اطلاعات بدون محدودیت قابل افشاء است.

علاوه بر کلید های رمزگشایی اصلی، بولتن توضیح می دهد که چگونه GandCrab RaaS عمل می کند و آمار مرتبط است.

"در 17 ژوئن 2019، FBI، با همکاری سازمان های اجرای قانون از 8 کشور اروپایی، و همچنین Europol و BitDefender، یک ابزار رمزگشایی را برای همه نسخه های GandCrab ransomware منتشر کرد. ابزار رمزگشایی را می توان در www.nomoreransom یافت. org. تلاش های مشترک، کلید های اصلی رمزگشایی را برای همه نسخه های جدید GandCrab که از ژوئیه 20 معرفی شده، شناسایی کرده اند. FBI کلیدهای اصلی را برای تسهیل توسعه ابزارهای رمزگشایی اضافی باز می کند.

GandCrab با استفاده از یک مدل کسب و کار ransomware-as-a-service (RaaS) عمل می کند، فروش حق پخش تروجان را به وابستگان در عوض 40٪ از پس انداز. GandCrab ابتدا در ژانویه 20 به شرکت های کره جنوبی آلوده شد، اما کمپانی های GandCrab به سرعت در سراسر جهان گسترش یافتند تا قربانیان ایالات متحده در اوایل سال 20 را شامل شوند و حداقل 8 بخش مهم زیربنایی را تحت تاثیر قرار دهند. به عنوان یک نتیجه، GandCrab به سرعت در حال افزایش است تا تبدیل به برجسته ترین ریسوموار مبتنی بر وابسته شود و تخمین زده می شود که 50 درصد از سهم بازار را در اختیار دارد تا اواسط سال 20. کارشناسان تخمین زده اند که GandCrab بیش از 500،000 قربانی را در سراسر جهان آلوده کرده است، که باعث تلفات بیش از 300 میلیون دلار می شود. "

کلید رمزگشایی استاد GandCrab

در پایین کلید رمزگشایی استاد برای نسخه های GandCrab 4، 5، 5.0.4، 5.1، و 5.2 است.

برای استفاده از آنها به درستی، شما باید خود را با روش های رمزنگاری مورد استفاده در نسخه های مختلف GandCrab آشنا کنید. مقدمه خوبی در مورد الگوریتم رمزنگاری مورد استفاده در نسخه 4 در این مقاله توسط Fortinet یافت می شود.

مشخصات

آژانس امنیتی امنیت سایبری و امنیت زیرساخت امنیت ایالات متحده (

این آخرین اخطار و بسیاری از کسانی که بیشترین gravitas دارند بحث می کنند، بر روی پاشنه یانیب بلماس، رئیس جهانی تحقیقات

هشدار CISA به نظر می رسد که این را تأیید کند، اعلام کرد که "با ذینفعان خارجی هماهنگ شده است و مشخص کرده است که ویندوز 2000 برای BlueKeep آسیب پذیر است." به این ترتیب می توان اشیاء راه دور کد را در ویندوز 2000 تایید کرد، ممکن است خیلی ترسناک نباشند، این یک سیستم عامل قدیمی است، زیرا این امر به عنوان تمرین در ترس، عدم اطمینان و شک و تردید نیست. تا کنون، سوء استفاده هایی که توسعه یافته اند، حداقل کسانی که در عملیات دیده می شوند، کاری انجام ندادند تا کامپیوتر را خراب کنند. دستیابی به اجرای کد از راه دور باعث می شود که کرم BlueKeep به نظر برسد، زیرا کنترل کننده دستگاه های آلوده به مهاجم را به ارمغان می آورد.

تحقیقات قبلا نشان داده است که فقط کمتر از یک میلیون دستگاه از اینترنت در برابر پورت 3389 آبی BlueKeep آسیب پذیر هستند که توسط ویژگی Remote Desktop Remote استفاده می شود. اما این فقط نوک این کوه یخی است. این یک میلیون دروازه به طور بالقوه میلیون ها ماشین بیشتر است که در شبکه های داخلی که منجر به آن نشسته است. سوءاستفاده کرم زنی می تواند در داخل آن شبکه حرکت کند، به سرعت در حال گسترش به هر چیز و همه چیز می تواند آلوده به تکثیر و گسترش است. در اینجا قصیر واقعی است: این می تواند شامل ماشین ها در دامنه دایرکتوری Active Directory باشد، حتی اگر آسیب پذیری BlueKeep برای بهره برداری وجود نداشته باشد. دستگاهی که پروتکل دسکتاپ دسکتاپ آسیب پذیر را اجرا می کند، صرفا دروازه است، پس از آنکه پول هوشمندانه در حادثه ای قرار می گیرد که می تواند به عنوان گسترده ای به عنوان WannaCry در سال 2017 برگردد.

آژانس امنیت ملی ایالات متحده در 4 ژوئن یک هشدار از آسیب پذیری BlueKeep اخطار داد. NSA از مدیران و کاربران مایکروسافت ویندوز خواست تا اطمینان حاصل کنند که آنها در برابر تهدید رو به رشد استفاده می کنند. مایکروسافت خود را دو بار در حال حاضر هشدارهای مربوط به BlueKeep از جمله یکی که گزارش شده بود به عنوان التماس کاربران برای به روز رسانی نصب ویندوز خود را منتشر شده است.

در حال حاضر به نظر می رسد یان تورنتون ترامپ، رئیس امنیت در AmTrust بین المللی، هنگامی که به من گفت که او مظنون به NSA بود، "اطلاعات طبقه بندی شده در مورد بازیگر (ها) که ممکن است زیرساخت های حیاتی را با این سوء استفاده" هدف قرار دهد، به شدت خراب شد. توجه داشته باشید که این زیرساخت های حیاتی تا حد زیادی از خانواده های ویندوز XP و 2K3 تشکیل شده است، این بسیار حساس است. در حالی که کاربران ویندوز 8 و ویندوز 10 تحت تاثیر این آسیب پذیری قرار نگرفته است، ویندوز 2003، ویندوز ایکس پی و ویندوز ویستا همه هستند و اخبار که تأیید شده است، توجیه گه های غیرمعمول دولت ایالات متحده و آژانس های آن را در صدور این " به روزرسانی "هشدارها.

ساتنام نارانگ، مهندس ارشد پژوهشی Tenable می گوید که هشدار CISA، "یک حرکت بی سابقه ای است که در اطراف آسیب پذیری BlueKeep قرار دارد." نارانگ به عنوان یادآوری یادآوری اینکه تهدید BlueKeep به چه گونه جدی برای سازمان ها در همه جا است، افزود: "این سطح توجه مطمئنا ضروری است. نوشتن بر روی دیوار است؛ BlueKeep پتانسیل ایجاد ویرانی گسترده، شبیه به کرم

هشدار CISA به کاربران توصیه می کند تا تکه هایی را که مایکروسافت در دسترس قرار داده است نصب کند که شامل سیستم عامل هایی است که دیگر رسما پشتیبانی نمی شوند. این همچنین نشان می دهد که کاربران باید این سیستم های "پایان زندگی" را به ویندوز 10 ارتقا دهند. این متاسفانه در همه موارد امکان پذیر نخواهد بود، اما توصیه های پاتچ باقی می ماند محتاطانه است. با این حال، قبل از اینکه آنها را به یک "زندگی" نصب کنید، این تکه ها باید تست شوند تا منفی بودن تاثیر منفی بالقوه بر سیستم های مربوطه به حداقل برسد. با توجه به مشکلاتی که کاربران ویندوز در نتیجه آسیب پذیری های مایکروسافت مایکروسافت و به روزرسانی های دیررس تحمل کرده اند، نمی توانم تأکید کنم که این توصیه تست مهم است. به گفته این افراد، هر کسی که هنوز در برابر تهدید BlueKeep قرار نداشته باشد، باید به صورت فوری، که در هر صورت ممکن است، انجام شود. اگر این امکان پذیر نیست و ممکن است برخی موارد در این مورد وجود داشته باشد، پس از غیر فعال کردن خدماتی که توسط سیستم عامل مورد استفاده قرار نمی گیرد، توصیه می شود برای محدود کردن تماس با BlueKeep. به همین ترتیب، تأیید صحت شبکه در ویندوز 7، ویندوز سرور 2008 و ویندوز سرور 2008 R2 را فعال کنید تا درخواست های جلسه برای احراز هویت لازم باشد، همچنین بر علیه BlueKeep که نیاز به یک جلسه نامعتبر است، کاهش می یابد.

مشخصات

- یک سایت

- duplichecker

- businesssoftware

- hoshmandsaz

- فرمول منتور٫

- iranekade

- برنامه درسی در فضای مجازی

- خط روز | Rooz Line

- وطن اس ام اس

- mansari

- novin-dl

- وپ کید جدیدترین ها

- پارسي بلاگ سايت بيلدر

- دانلود سورس

- سرور سمپ زندگی مجازی کارول گیم

- تجزیه و تحلیل آماری داده های اقتصادی و صنعتی با مینی تب -sp

- دانلود کتاب pdf خلاصه کتاب جزوه

- زیر 100

- فروش-نوشتن پایان نامه کارشناسی فنی مهندسی ارزانتر -مدارت الکترونیک کامل بسته بندی برای مونتاژ

- dazardcasinobet

- تالار عروس

- nazanin

- خبر آن

- zhplus17

- xn--mgbajksoy90jca

درباره این سایت